2025年黑客攻击事件核心趋势

1、AI武器化:黑客利用AI自动生成恶意软件、深度伪造诈骗,攻击速度与质量全面碾压传统防御。

2、勒索产业化:勒索软件攻击创历史新高,通过“加密+泄露”双重勒索,针对医疗、金融等关键行业牟取暴利。

3、 漏洞即时化:漏洞利用速度缩短至24小时内,传统“打补丁”防御模式失效,0day漏洞攻击成为常态。

4、攻击物理化:网络攻击直接导致现实破坏,能源、交通、车企系统遭入侵引发停产、断电等物理世界混乱。

5、内鬼商业化:内部人员勾结外部黑客(如收买客服、员工卖凭据),利用合法权限窃取数据成为高发威胁。

2025年全年:朝鲜IT工作者渗透西方企业

事件经过:朝鲜IT工作者渗透西方企业,将收入输送给朝鲜政权支持武器计划等;美国当局在16个州捣毁运营点,当地协助者为朝鲜威胁组织接收企业配发笔记本电脑,提供远程访问企业环境通道。

攻击方式:身份伪装渗透、内部协助远程访问

造成损失:西方企业核心数据与运营安全受威胁,国际地缘政治驱动的网络攻击态势加剧。

2025年全年:朝鲜黑客全年窃取20.2亿美元加密资产

事件经过:据Chainalysis统计,2025年朝鲜黑客蝉联全球加密货币盗窃榜首,共窃取20.2亿美元;除Bybit外,还包括Phemex交易所被盗8500万美元、Cetus Protocol被盗2.23亿美元、BigONE泄露损失2700万美元、Trust Wallet用户损失700万美元。

攻击方式:多平台针对性盗窃、技术入侵

造成损失:加密货币行业损失惨重,市场信心受挫,大量用户资产受损。

2025年12月:快手直播功能遭黑灰产网络攻击

事件经过:2025年12月22日,快手应用直播功能遭到黑灰产网络攻击,导致直播间出现大量违规内容;快手第一时间启动应急预案,全力开展处置与系统修复,次日中午直播功能逐步恢复正常,其他服务未受影响。

攻击方式:黑灰产针对性网络攻击、违规内容植入

造成损失:此次事件对快手的口碑与股价造成了巨大冲击。

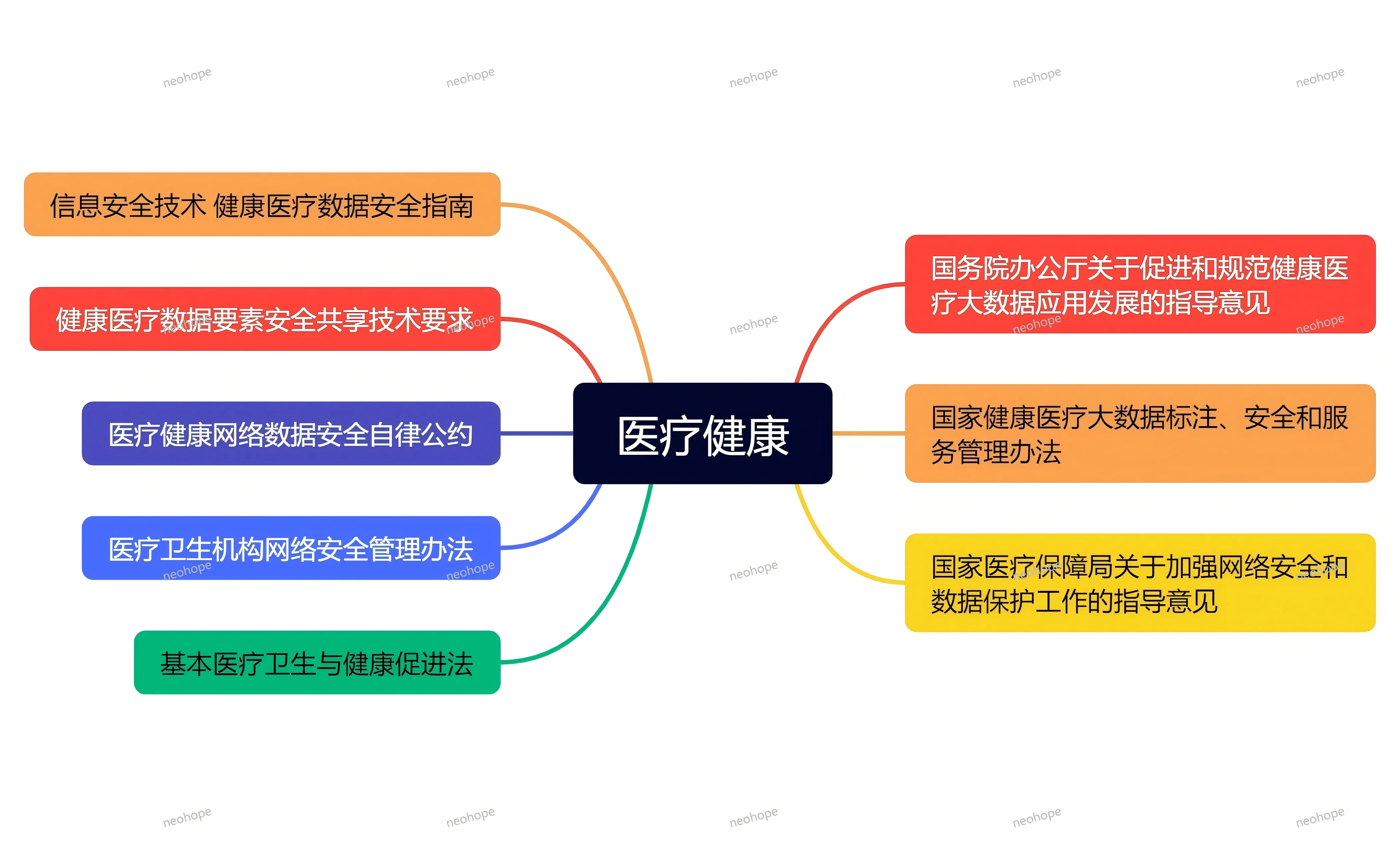

2025年12月:韩国多家医院遭勒索攻击瘫痪

事件经过:韩国多家医院遭遇勒索软件攻击,系统大面积瘫痪。黑客不仅加密了数据,还威胁要曝光患者的敏感病历。首尔某大型医院被迫支付比特币赎金以恢复系统;另一起事件中,黑客通过缺乏防护的旁路网络攻陷主服务器,幸被社会保障信息服务中心及时发现并指导“拔网线”阻断,避免了更大损失。

攻击方式:勒索软件攻击、双重勒索(加密+泄露威胁)

造成损失:大量患者隐私面临泄露风险,部分医院运营中断,暴露了医疗机构在网络安全防御上的巨大漏洞和成本困境。

2025年11月:瑞士银行遭Qilin勒索团伙攻击

事件经过:瑞士私人银行Habib Bank AG Zurich成为勒索软件团伙Qilin的攻击目标。黑客利用远程桌面服务漏洞入侵,窃取了2.56TB的核心业务数据,包括企业贷款合同和私人银行客户资料。

攻击方式:漏洞利用(RDP)、数据窃取、勒索

造成损失:拒绝支付赎金后,部分数据被上传至暗网,引发瑞士金融市场监督管理局(FINMA)的专项审查,对瑞士银行业的声誉造成打击。

2025年11月:意大利Stellantis全球停产事件

事件经过:知名车企tellantis遭遇严重网络攻击,攻击者利用SAP NetWeaver系统中的两个高危漏洞(CVE-2025-31324等),在未经授权的情况下上传木马并控制服务器。为防止攻击扩散,车企被迫关闭全球IT系统。

攻击方式:供应链/系统漏洞利用(SAP系统)、横向移动

造成损失:全球多地工厂被迫停产,经销商无法注册新车,数百万用户无法享受维保服务,预计每周造成至少5000万英镑的巨额损失,且恢复周期漫长。

2025年8月:玛莎百货(M&S)勒索攻击案

事件经过:英国零售巨头玛莎百货遭受“Scattered Spider”黑客组织攻击。攻击者通过社会工程学手段,冒充员工骗取第三方IT服务商(塔塔咨询)的信任,重置了内部账户密码并关闭了多因素认证(MFA)。

攻击方式:社会工程学(钓鱼)、第三方供应链攻击

造成损失:导致线上业务瘫痪近2个月,实体店支付和提货服务中断,直接经济损失高达1.36亿英镑,上半年利润暴跌99%。

2025年8月:Oracle EBS零日漏洞大规模利用攻击

事件经过:勒索团伙Clop利用甲骨文企业资源规划套件(Oracle E-Business Suite)多个零日漏洞(含CVE-2025-61882)发起大规模数据盗窃活动,受害机构包括哈佛大学、达特茅斯学院、宾夕法尼亚大学、菲尼克斯大学、Logitech、GlobalLogic、大韩航空及Envoy等。

攻击方式:零日漏洞利用、数据窃取

造成损失:多家知名机构敏感数据泄露,企业核心ERP系统安全防线告急,修复与合规成本高昂。

2025年7-10月:开发者工具链系列攻击

事件经过:攻击者以npm仓库、VSCode扩展市场、PyPi软件包索引为目标实施多起攻击,典型案例包括Shai-Hulud活动感染数百个npm软件包窃取开发者密钥和API凭证,Glassworm攻击通过恶意VSCode扩展分发勒索软件和挖矿程序,IndonesianFoods活动向npm仓库上传数十万个恶意或垃圾软件包。

攻击方式:恶意软件包植入、供应链渗透

造成损失:软件开发生命周期各环节被渗透,威胁向下游数以万计的应用传导,大量企业面临数据泄露与系统被控制风险。

2025年7月:俄罗斯航空公司大规模网络攻击

事件经过:亲乌克兰黑客组织Silent Crow与白俄罗斯“网络游击队”联合攻击俄罗斯航空公司,破坏约7000台服务器,核心信息系统严重受损,40余架次航班被迫取消或延误,正值旅游旺季导致莫斯科谢列梅捷沃机场航班信息显示屏大面积飘红。

攻击方式:协同网络攻击、系统破坏

造成损失:航空运营秩序混乱,营收受损,旅客出行受阻,企业声誉受影响。

2025年6月~8月:Salesforce大规模数据盗窃攻击

事件经过:Salesforce成为数据盗窃和勒索高频目标,攻击者通过泄露账户、OAuth令牌及第三方服务漏洞获取客户数据,影响谷歌、Cisco、Chanel、Pandora、安联人寿、农夫保险、Workday等知名机构。

攻击方式:账户泄露利用、OAuth令牌窃取、第三方服务漏洞渗透

造成损失:多个行业知名企业数据泄露,SaaS平台生态安全风险凸显。

2025年6月:160亿条登录凭证暗网泄露事件

事件经过:CyberNews团队发现含160亿条登录凭证的超级数据集在暗网流通,涉及Apple、Google、Facebook等全球主流平台;数据源自多年信息窃取木马日志、既往数据库泄露拼盘,虽部分年代久远,但用户密码复用导致撞库攻击风险激增。

攻击方式:数据汇集后暗网流通

造成损失:全球大量用户面临账号被盗、身份盗用风险,各平台需强化账号安全验证机制。

2025年6月:Qilin勒索软件攻击医疗行业

事件经过:Qilin勒索软件团伙成为年度最活跃团伙,81家受害者中52家为医疗行业;利用Fortinet产品未修复漏洞(CVE-2024-21762和CVE-2024-55591)获取权限,部署勒索软件并窃取电子健康记录、保险记录等敏感数据,采用法律主题勒索手段并设“联系律师”功能和自动化谈判工具施压。

攻击方式:漏洞利用、勒索软件攻击、数据窃取

造成损失:医疗行业数据安全受重创,多家医院运营受影响,患者隐私泄露,大量医疗机构被迫支付赎金。

2025年5月:广电运通遭台独黑客攻击

事件经过:广电运通自助设备后台系统遭网络攻击,导致服务中断。经警方溯源,确认系中国台湾民进党当局豢养的黑客组织所为。

攻击方式:网络资产探测、钓鱼邮件、漏洞利用

造成损失:网络服务中断数小时,部分用户隐私信息疑遭泄露,暴露了针对大陆军工、能源等领域日益频繁的网络渗透活动。

2025年5月:贵州政务服务系统被利用诈骗事件

事件经过:贵州政务服务系统遭攻击后,被诈骗分子利用,诱导群众进行操作,造成群众财产损失400余万元。

攻击方式:系统入侵后恶意利用

造成损失:群众直接财产损失400余万元,暴露公共部门安全治理缺失,损害政府公信力。

2025年5月:Coinbase加密货币平台数据泄露

事件经过:黑客通过贿赂客服人员获取权限,非法获取约9.7万名用户敏感信息,涵盖姓名、银行账户信息、身份证、交易记录等,Coinbase拒绝支付赎金,导致股价大跌。

攻击方式:社会工程学+内部人员勾结

造成损失:损失预计1.8亿-4亿美元,暴露加密货币平台在内部人员管理与数据访问控制上的漏洞,企业市值受影响。

2025年5月:AT&T重大数据泄露

事件经过:攻击者在暗网泄露8600万条AT&T客户记录,包含个人敏感信息。

攻击方式:数据窃取后暗网泄露

造成损失:对用户隐私与企业声誉造成严重影响,AT&T面临用户信任危机与潜在的法律诉讼。

2025年4月:日产聆风电动车漏洞事件

事件经过:研究人员在第二代日产聆风电动车中发现严重漏洞(CVE-2025-32059),黑客可利用蓝牙协议栈缺陷远程突破车载防火墙。

攻击方式:蓝牙协议栈缺陷利用、远程入侵

造成损失:攻击者能直接控制车门、车灯甚至转向系统,暴露汽车供应链如博世组件安全标准缺失;虽未造成大规模车祸,但为智能网联汽车安全敲响警钟。

2025年4月:SK Telecom数据泄露事件

事件经过:韩国最大运营商SK Telecom被披露发生数据泄露,泄露2300万用户个人信息,包括手机号码、USIM卡认证密钥等,黑客自2021年潜伏至2025年才被发现。

攻击方式:长期潜伏式数据窃取

造成损失:SK Telecom被处以约7亿元人民币罚款,暴露企业长期防御失效问题,用户信息安全受到严重威胁。

2025年4月:耶鲁大学医疗系统数据泄露

事件经过:耶鲁大学医疗系统发生数据泄露事件,于4月披露,泄露约555.6万名患者敏感信息,包括社会安全号、医疗记录编号等。

攻击方式:未明确,疑似系统漏洞利用或内部权限滥用

造成损失:成为美国年度最大医疗数据泄露事件,凸显医疗行业高价值目标属性,相关患者面临隐私泄露与身份盗用风险,医院面临监管罚款与法律诉讼。

2025年3月~5月:内部威胁商业化系列事件

事件经过:多起内部威胁事件爆发,Coinbase前支持代理协助黑客入侵导致6.9万名客户信息泄露并被逮捕;CrowdStrike截获内部人员向黑客提供系统实时截图获2.5万美元报酬;巴西中央银行1.4亿美元劫案中,银行员工以920美元出卖特权凭据。

攻击方式:内部人员勾结、特权凭据出卖

造成损失:企业核心数据与资金安全受严重威胁,行业对内部人员管控重视度提升。

2025年3月:AI系统提示注入攻击事件

事件经过:微软365 Copilot、谷歌Gemini等AI助手被发现存在零点击数据泄露漏洞,攻击者通过隐藏指令的邮件或图片,绕过AI安全规则,窃取用户敏感信息或执行恶意操作。

攻击方式:提示注入攻击(隐藏指令绕过安全规则)

造成损失:标志着AI系统本身成为新的攻击面,传统安全防护机制对提示注入攻击基本失效,大量AI用户敏感信息面临泄露风险。

2025年2月:PornHub 94GB敏感数据泄露事件

事件经过:勒索团伙ShinyHunters通过渗透第三方分析服务商Mixpanel,窃取PornHub约94GB敏感数据,含超2亿条Premium会员搜索、观看及下载记录;攻击者威胁不支付赎金则公开订阅者详细活动轨迹。

攻击方式:第三方服务商渗透、数据窃取、勒索威胁

造成损失:会员隐私严重泄露,面临“名誉抹杀”风险,平台用户信任度暴跌,面临法律诉讼与声誉危机。

2025年2月:Bybit加密货币盗窃案

事件经过:2025年2月21日,Bybit遭遇史上最大规模加密资产盗窃案,攻击者从以太坊冷钱包窃取约14.4亿美元资产;FBI证实与朝鲜Lazarus集团有关,攻击者入侵Safe{Wallet}开发者设备操纵交易审批流程;事件引发市场巨震,24小时内全网超15万人爆仓,爆仓总金额超4.56亿美元。

攻击方式:开发者设备入侵+多签钱包篡改

造成损失:损失约14.4亿美元,加密货币市场动荡,大量投资者资产受损。

2025年2月:哈尔滨亚冬会遭国家级APT攻击

事件经过:美国NSA下属特定入侵行动办公室(TAO)通过荷兰跳板IP,对赛事注册/管理系统、信息发布系统、抵离管理系统等发起27万次攻击,峰值每秒2300次,尝试激活Windows隐藏后门,目标还包括黑龙江能源、交通等关键基础设施。

攻击方式:国家级DDoS+APT混合攻击

造成损失:虽未造成赛事中断,但凸显大型国际活动与关键基础设施面临的地缘政治驱动型网络威胁,推动我国升级AI驱动的实时防御与溯源体系。

2025年1月:西北能源基地DNS篡改事件

事件经过:境外组织试图篡改中国西北某能源基地的路由器DNS配置。

攻击方式:DNS配置篡改、针对性关键基础设施攻击

造成损失:攻击意图为阻断数据传输引发区域性停电,甘肃网警72小时内完成反制;该事件被称为数字珍珠港级别的尝试,显示国家级攻击正从窃密转向破坏。

2025年1月:OpenAI ChatGPT API漏洞攻击

事件经过:攻击者利用OpenAI ChatGPT API中的内存损坏漏洞发起攻击。

攻击方式:API内存损坏漏洞利用

造成损失:导致用户对话历史记录和支付信息泄露,凸显AI服务商大模型及API接口安全的重要性,给全行业敲响数据安全警钟。